- 我的帖子已经打上 开源推广 标签: 是

- 我的开源项目完整开源,无未开源部分: 是

- 我的开源项目已链接认可 LINUX DO 社区: 是

- 我帖子内的项目介绍,AI生成、润色内容部分已截图发出: 是

- 以上选择我承诺是永久有效的,接受社区和佬友监督: 是

以下为项目介绍正文内容,AI生成、润色内容已使用截图方式发出

github.com

GitHub - daijunhaoMinecraft/Tcp_Gateway: 使用密码来保护你的tcp端口

使用密码来保护你的tcp端口

什么, 你还在担心你的 微软远程桌面(RDP) 每次穿透都不喜欢给管理员账号设置密码而导致出现安全隐患?

什么, 你的 TCP 服务不想让别人知道?

那么你就可以试试看这个项目: Tcp_Gateway

设计特点

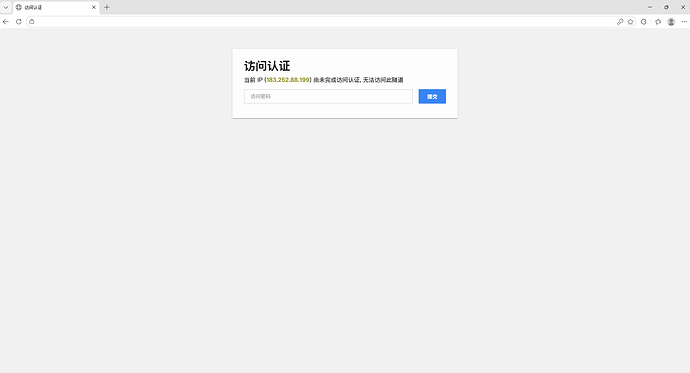

- 将 HTTP 认证部分和 TCP 连接部分分成了俩个端口(你可以将HTTP认证部分使用nginx等反向代理软件实现穿透到你的域名上)

- 支持 HAProxy协议(TCP 连接部分)

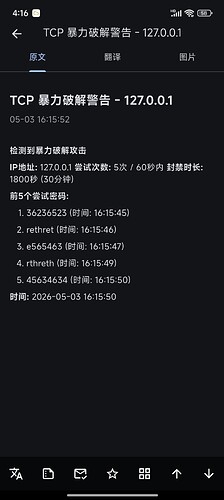

- 配置灵活, 支持Server酱3的密码爆破警报

使用截图

Server酱通知:

使用方法

首先从 Release 处下载你系统对应版本的对应文件

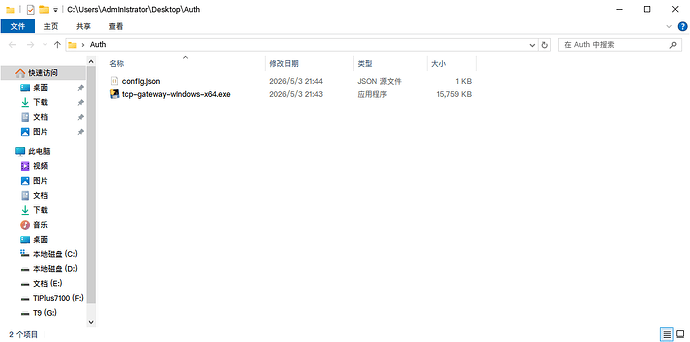

然后创建一个文件夹, 名字建议不带中文

之后将从 Release 处下载的文件放入此文件夹中

然后下载对应的 config.example.json 配置文件, 然后放到你创建的文件夹目录下, 并将该配置文件修改成文件名称: config.json 随后将这个文件放到你创建的文件夹下, 就像下面这张图:

随后修改配置文件 config.json, 以下是对该配置内容的注解

{

"authHttpPort": 3390, // 认证端口

"tcpPort": 3391, // 服务转发到的TCP端口

"targetIp": "127.0.0.1", // 连接目标IP(建议内网)

"targetPort": 3389, // 连接目标端口

"authPassword": "YOUR_PASSWORD_HERE", // 访问认证密码

"whitelistTimeout": 3600, // 认证有效期, 即为每次认证成功后的开放时间, 超过该时间需重新登录(单位秒)

"persistWhitelist": false, // 持久化白名单保存(存放于当前目录/whitelist.json)

"pushNotification": { // 推送服务(目前只有Server酱3的推送服务: sc3.ft07.com )

"enabled": true, // 启用开关

"service": "serverchan", // 推送服务名称(目前只有Server酱3, 也就是 sc3.ft07.com)

"sendKey": "your_uid_your_sendkey", // SendKey(发送KEY)

"maxAttempts": 10, // 单IP认证最大密码尝试次数(超过该次数将会发送警报并且封禁)

"timeWindow": 60, //

"banDuration": 1800, // 封禁时长 (单位秒)

"reportCount": 10 // 报告前<reportCount>个尝试密码数量,若数值超过maxAttempts将会显示前<maxAttempts>个尝试密码

}

}

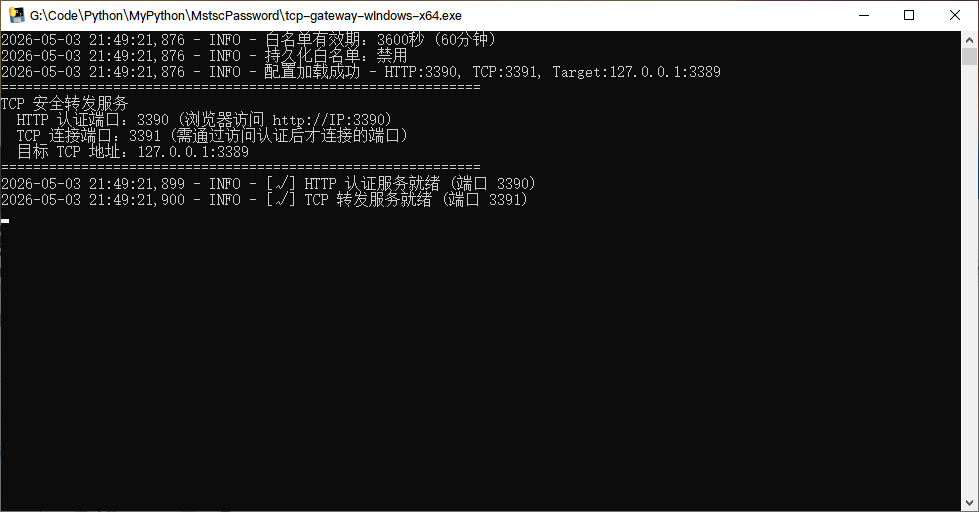

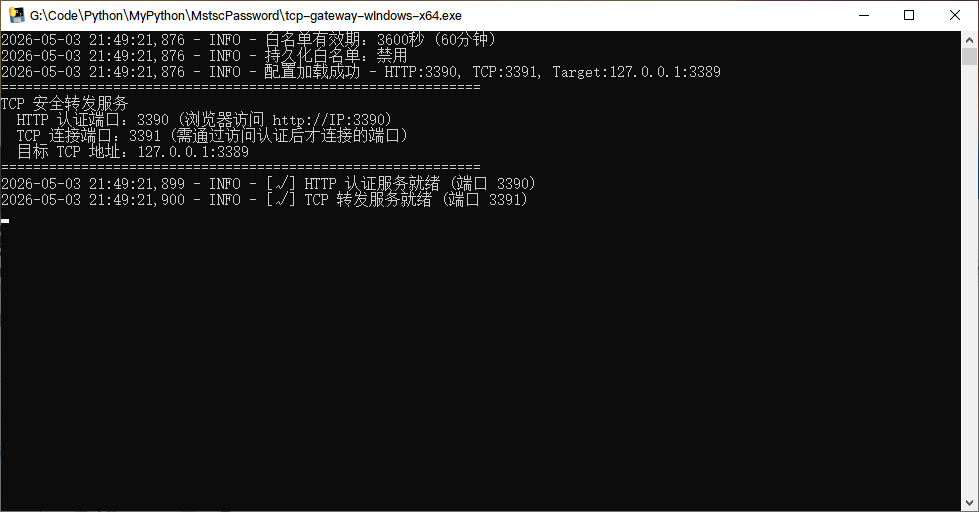

修改完成后保存(不要有注解, 否则会报错), 之后打开程序:

当出现这种提示的时候代表成功了

内网穿透我要如何获取真实IP

首先是 “TCP 连接端口”: 需在内网穿透的设置中增加: proxy_protocol_version = v2 用于启用对 HAProxy V2 的支持

然后是 “HTTP 认证端口”: 请参考这篇文章: 获取访问者的真实 IP | SakuraFrp 帮助文档

2 个帖子 - 2 位参与者