漏洞条件

几乎覆盖当前所有主流企业级和桌面 Linux 发行版。

漏洞名称 内核版本 xfrm-ESP Page-Cache Write commit cac2661c53f3 (2017-01-17) – 最新commit RxRPC Page-Cache Write commit 2dc334f1a63a (2023-06) – 最新commit目前已知存在漏洞的发行版版本如下:

序号 漏洞版本 1 Ubuntu 24.04.4: 6.17.0-23-generic 2 RHEL 10.1: 6.12.0-124.49.1.el10_1.x86_64 3 openSUSE Tumbleweed: 7.0.2-1-default 4 CentOS Stream 10: 6.12.0-224.el10.x86_64 5 AlmaLinux 10: 6.12.0-124.52.3.el10_1.x86_64 6 Fedora 44: 6.19.14-300.fc44.x86_64漏洞复现

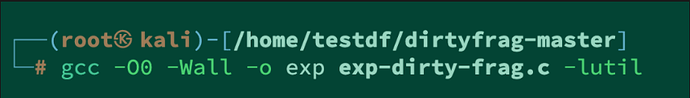

漏洞复现非常简单 ,首先编译一下 exp-dirty-frag.c

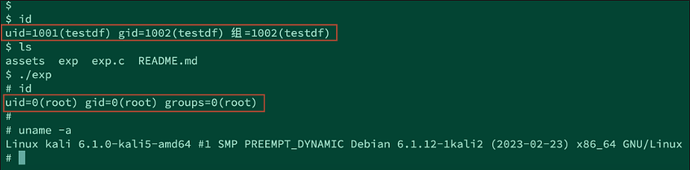

然后直接低权限用户登录Linux,执行一下exp脚本即可获取到root权限

POC下载地址:GitHub - V4bel/dirtyfrag · GitHub

7 个帖子 - 5 位参与者