最近又被 Claude 封了一个号。

这已经是第三个了。第一个用了半年多,第二个三个月,这个不到六周。收到的都是那句经典的 “Your account has been disabled after an automatic review”,连个具体原因都不给。

我知道 V 站上聊这个话题的帖子已经很多了,从去年到今年,封号帖子隔几天就来一个。我不想再讨论"为什么 Anthropic 不让用"这种问题,只想聊聊在排查过程中我学到的一些关于 IP 检测的东西,可能对正在被同样问题折磨的人有点用。

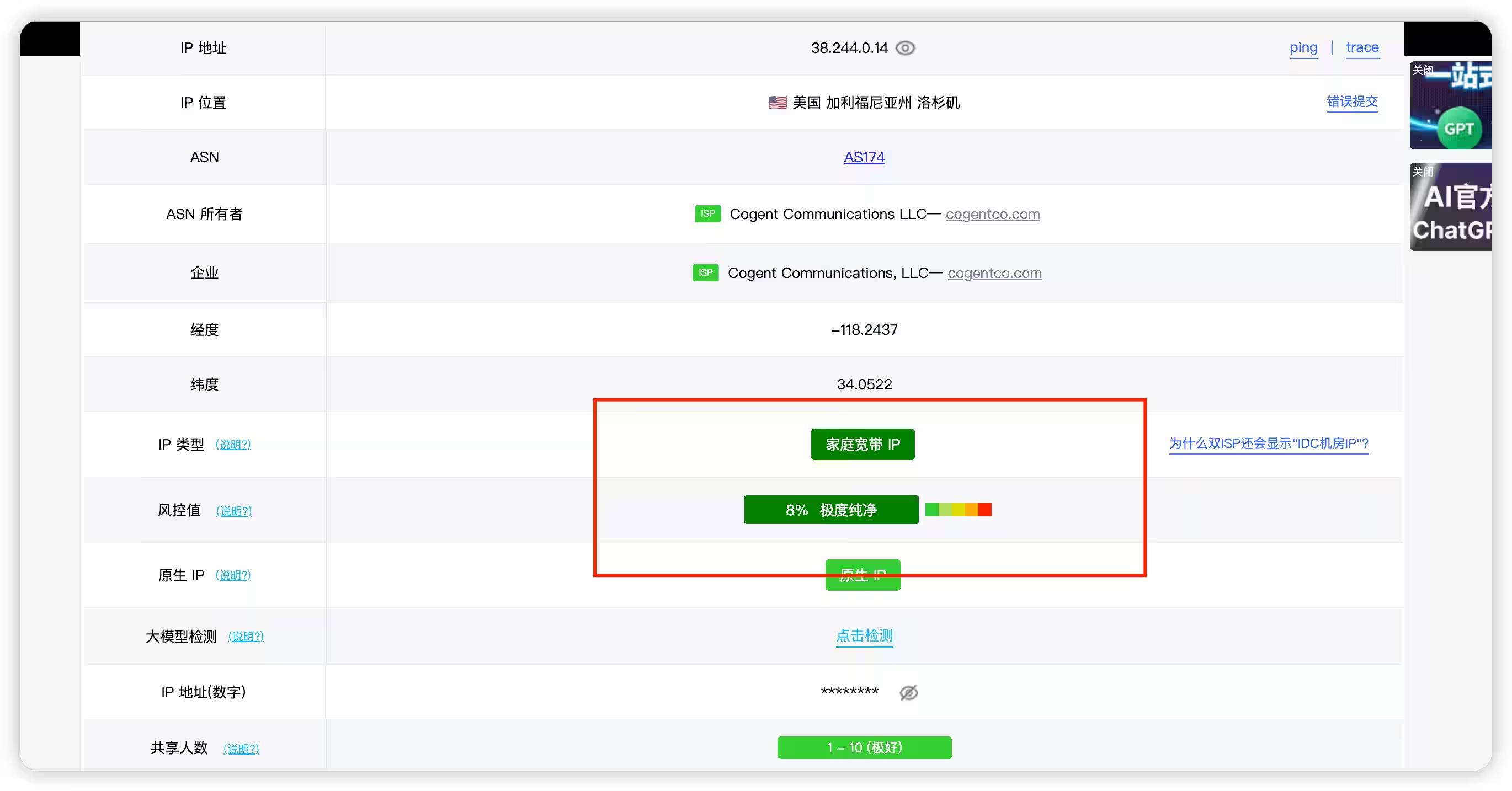

起因:买了"双 ISP 家宽",ping0 和 ipinfo 全绿,照样被封

之前看论坛里的建议,说要用 ASN type 是 ISP 的 IP ,别用 Hosting 。于是我花钱买了个 Cogent AS174 的双 ISP VPS ,号称"家宽属性"。

买之前我还特意验了货。去 ipinfo.io 一查,ASN type 显示 ISP,Privacy 显示 False,没有检测到 VPN 或代理。ping0 那边也显示双 ISP ,风控值很低。当时觉得稳了,放心大胆用。

结果不到六周,Claude 又给我封了。

第一步:换个工具查,结论完全不一样

被封之后我不甘心,又多试了几个检测工具。这一试,发现问题了。

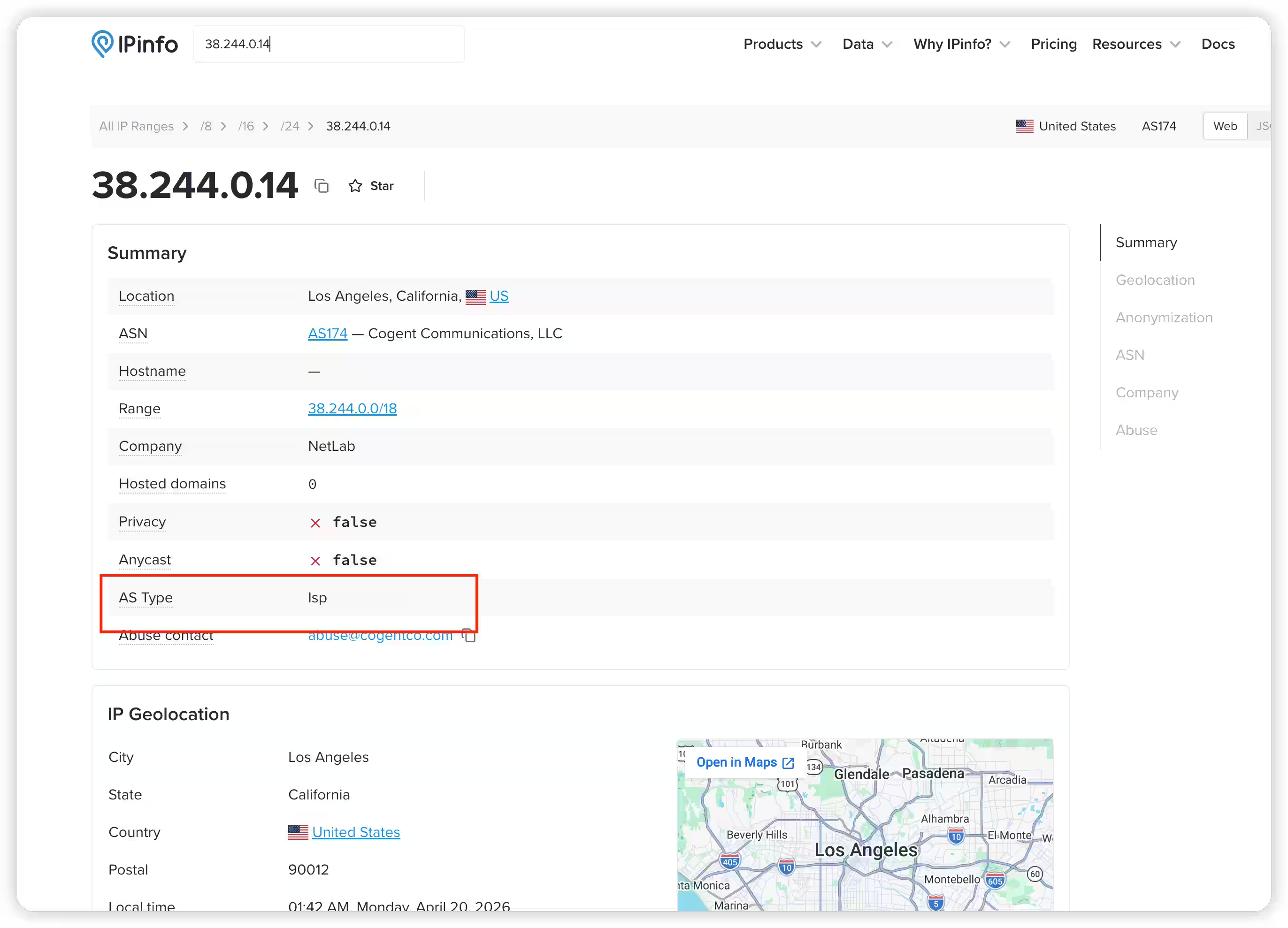

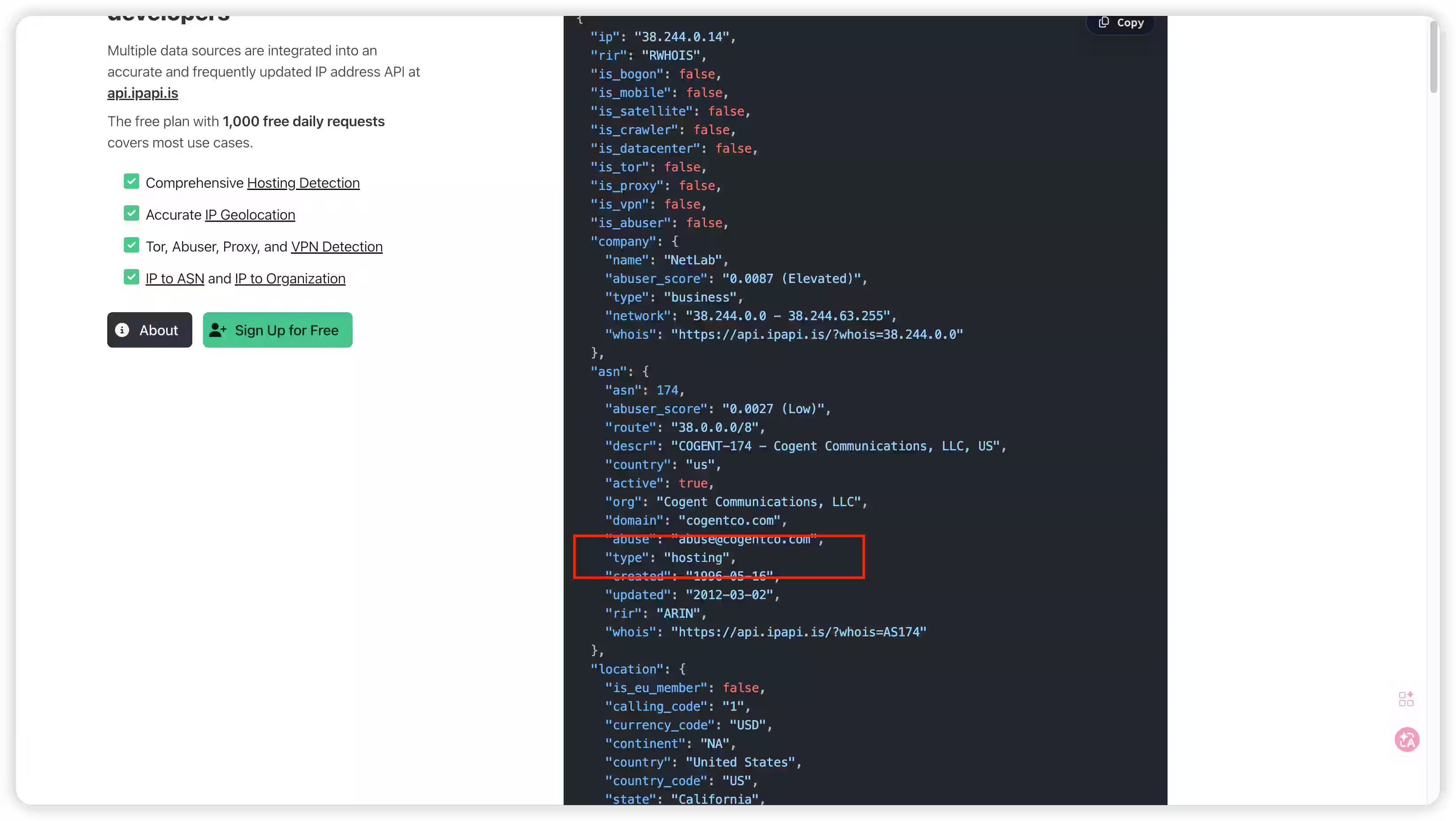

先去 ipapi.is 查了同一个 IP 。这个站的数据结构跟 ipinfo 不太一样,它把 ASN 层面和 Company 层面分开展示。ASN 信息里,Cogent AS174 的 type 赫然写着:hosting。

等一下——ipinfo 说是 ISP ,ipapi.is 说是 hosting ?

仔细看了一下,ipapi.is 在 ASN 层面的判断跟 ipinfo 确实不同。Cogent 虽然本质是 ISP ,但它大量的 IP 段被分配给下游的机房和 VPS 商家使用,ipapi.is 显然把这个因素纳入了判断。另外 company 的 abuser_score 标注为 “Elevated”(升高),虽然没标代理或 VPN ,但已经亮了黄灯。

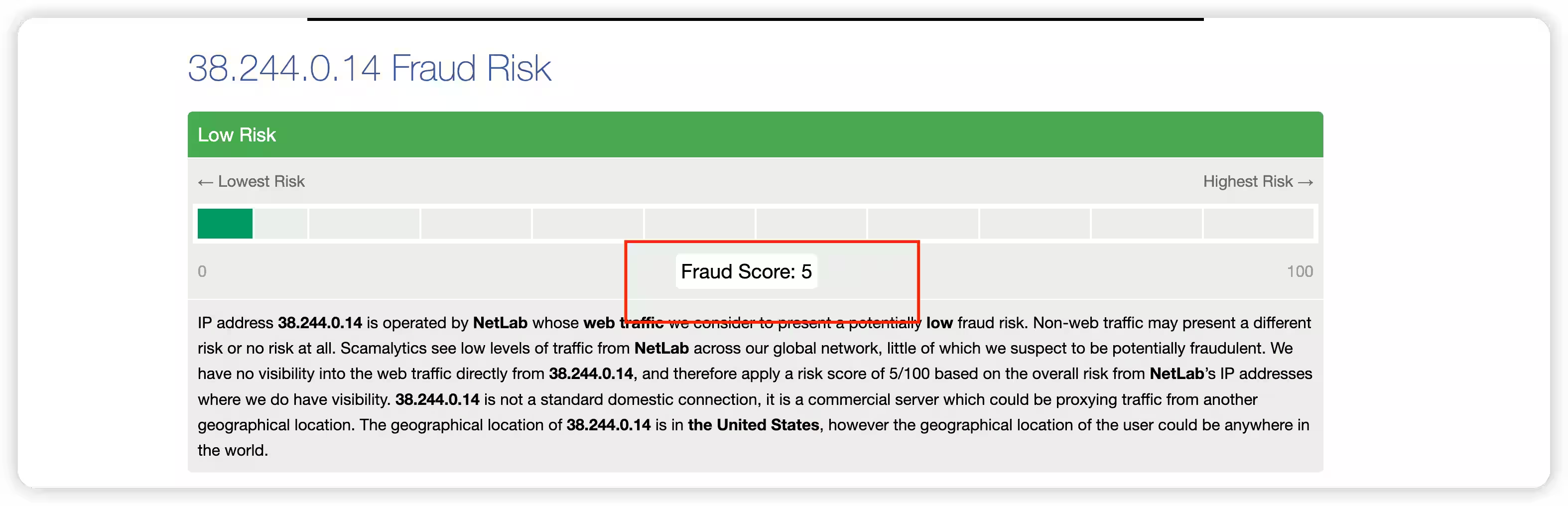

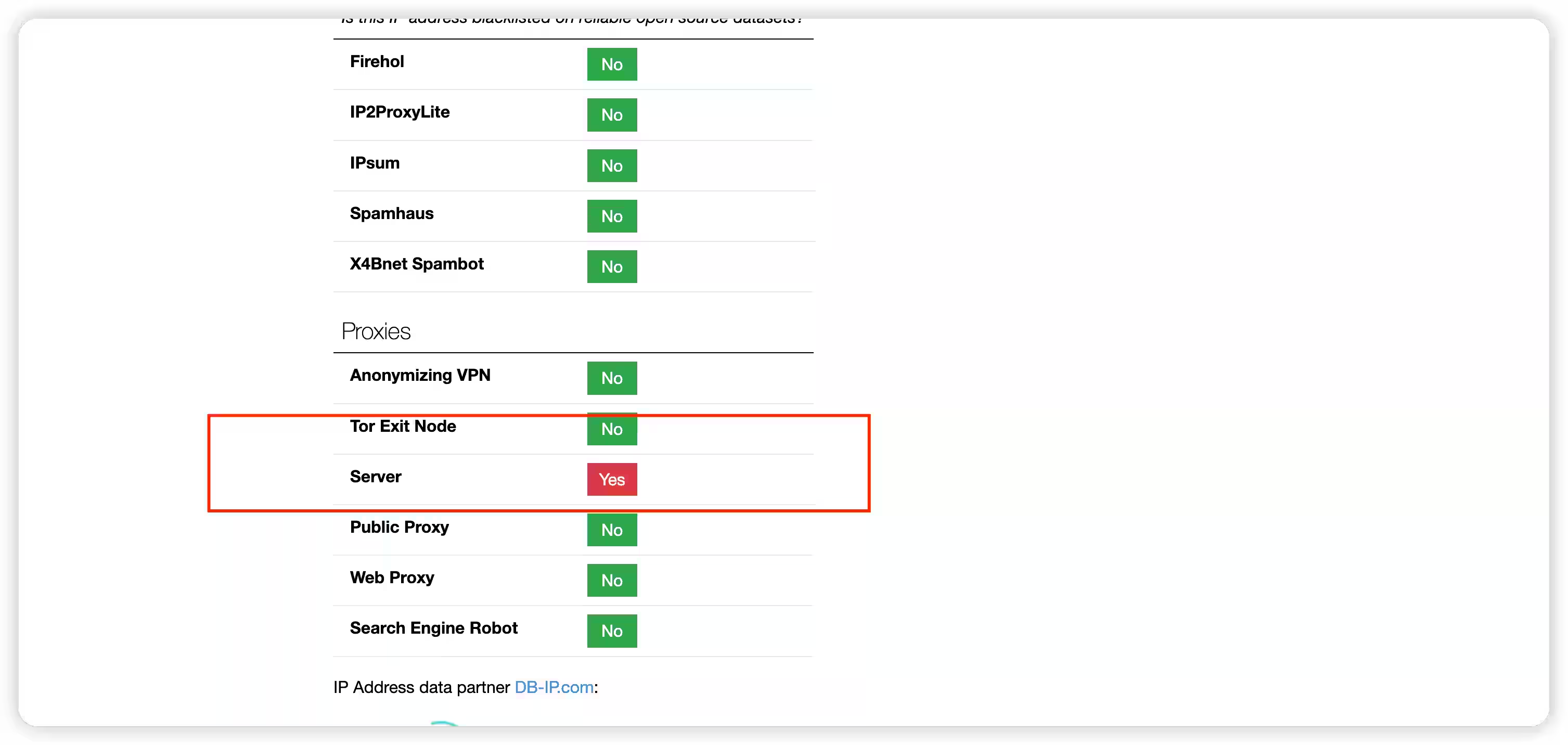

再去 scamalytics.com 查了一下,fraud score 倒是不高才 5 分。但在下面的详细字段里,有一行赫然写着:Datacenter: Yes,还有 Server: Yes。文字描述也写得很直白:“This is not a standard domestic connection, it is a commercial server which could be proxying traffic from another geographical location.”

翻译过来就是:这不是家用宽带,这是一台商业服务器。

第二步:搞明白为什么同一个 IP ,工具之间结论相反 经过这次排查我才搞明白,不同检测工具的数据来源和判断逻辑完全不同:

ipinfo.io 主要依据 ASN 注册信息来分类。Cogent 在 ARIN 注册为 ISP ,所以 ipinfo 判定 ISP——这在注册层面没错,但也没挡住 Cogent 下面挂了无数 VPS 的事实。

ping0.cc 的判断逻辑类似,看到 Cogent 双 ISP 属性就标绿,风控值也给得很低。很多人买 Cogent 伪家宽之前就是拿 ping0 验的货,看到双 ISP+低风控就觉得稳了——我当初也是这么被骗的。

ipapi.is 则把 Cogent 的实际使用情况纳入了考量。虽然 Cogent 注册是 ISP ,但它的大量 IP 段被 VPS 商家租用来跑机器,ipapi.is 直接标记为 hosting 。同时它还给了 abuser_score 这个维度,能看出这个 IP 段的历史滥用程度。

scamalytics 基于自己的欺诈检测流量网络来判断。它见过大量来自这些 IP 段的非家用流量,所以哪怕 fraud score 不高,也会在底层字段里标记 Datacenter = Yes 、Server = Yes 。

四个工具,ipinfo 和 ping0 说没问题,ipapi.is 和 scamalytics 说有问题。所以只查 ipinfo 或只查 ping0 就觉得自己的 IP 安全,是不够的。Claude 的风控系统大概率不会只看 ASN 注册属性这一个维度——人家更可能像 scamalytics 和 ipapi.is 一样,去看这个 IP 到底在跑什么。

第三步:用聚合工具做交叉验证

逐个查工具太费事了,后来找到一个叫 iprisk.top 的站,能同时查 16 个风控数据库,包括 ipapi.is、Scamalytics 、proxycheck.io、Shodan 、IP2Location 、Blocklist.de、DNSBL ( Spamhaus 那几个)、GreyNoise 、Pulsedive 等等。输入一个 IP ,所有源一起查,结果逐个返回。

它有个 IP 类型的投票机制,不是单看 ASN 注册信息,而是综合多个源的数据来投票判断。像这种 Cogent 的伪家宽,ipinfo 那边投 ISP ,但 ipapi.is 投 hosting ,scamalytics 标 Datacenter——综合投票后就会被判定为机房 IP ,天花板分直接压到 50 左右。

我用它查了那个 Cogent IP ,果然被判定机房 IP ,实际得分只有 40 多。扣分项里清清楚楚写着哪些数据库标记了什么。后来又查了一个朋友的日本真家宽 IP ,判定住宅单 ISP ,得分 90 多。差距一目了然。

第四步:处理 IP 之外的泄露

第四步:处理 IP 之外的泄露

IP 只是一个维度。V 站很多帖子里也提到过,Claude 的风控不只看 IP ,还可能检测 WebRTC 泄露、DNS 泄露、时区和语言设置跟 IP 归属地是否匹配。

我之前就踩过 WebRTC 的坑——代理挂着但 WebRTC 泄露了真实 IP ,等于白搭。后来装了 WebRTC Control 插件才解决。DNS 泄露也是类似的问题,你的代理链路走了美国,但 DNS 请求走了国内,一查就知道你在哪。

iprisk.top 上还有个 /env 页面可以检测浏览器环境,包括 WebRTC 泄露、DNS 泄露、时区语言一致性之类的。虽然这些功能别的站也有,但放在一起查比较方便。

我现在的方案

总结一下我目前的做法,供参考:

彻底放弃了 Cogent 伪家宽,换了一个真正的日本住宅出口,所有 Claude 相关流量固定走这一个节点。用 iprisk.top 确认过这个 IP 是住宅类型、纯净度在 90 分以上。关掉浏览器 WebRTC ,DNS 走代理。不在网页端和 CLI 同时登录。支付走 Apple Store 内购。

目前新号存活两个月了,希望别再翻车。

当然这个方案不一定适合所有人。影响因素除了 IP 还有支付方式、注册手机号来源、设备指纹、使用频率等等。