Google首次披露,其安全团队在一起正在进行中的网络攻击中,发现并成功拦截了一起疑似由人工智能参与开发的零日漏洞利用攻击。 根据Google威胁情报组(Google Threat Intelligence Group,GTIG)发布的报告,这起攻击由“知名网络犯罪威胁行为体”策划,试图发动一次“大规模利用事件”,目标是一款未具名的“开源、基于 Web 的系统管理工具”,并借此绕过该平台的双重身份验证(2FA)机制。

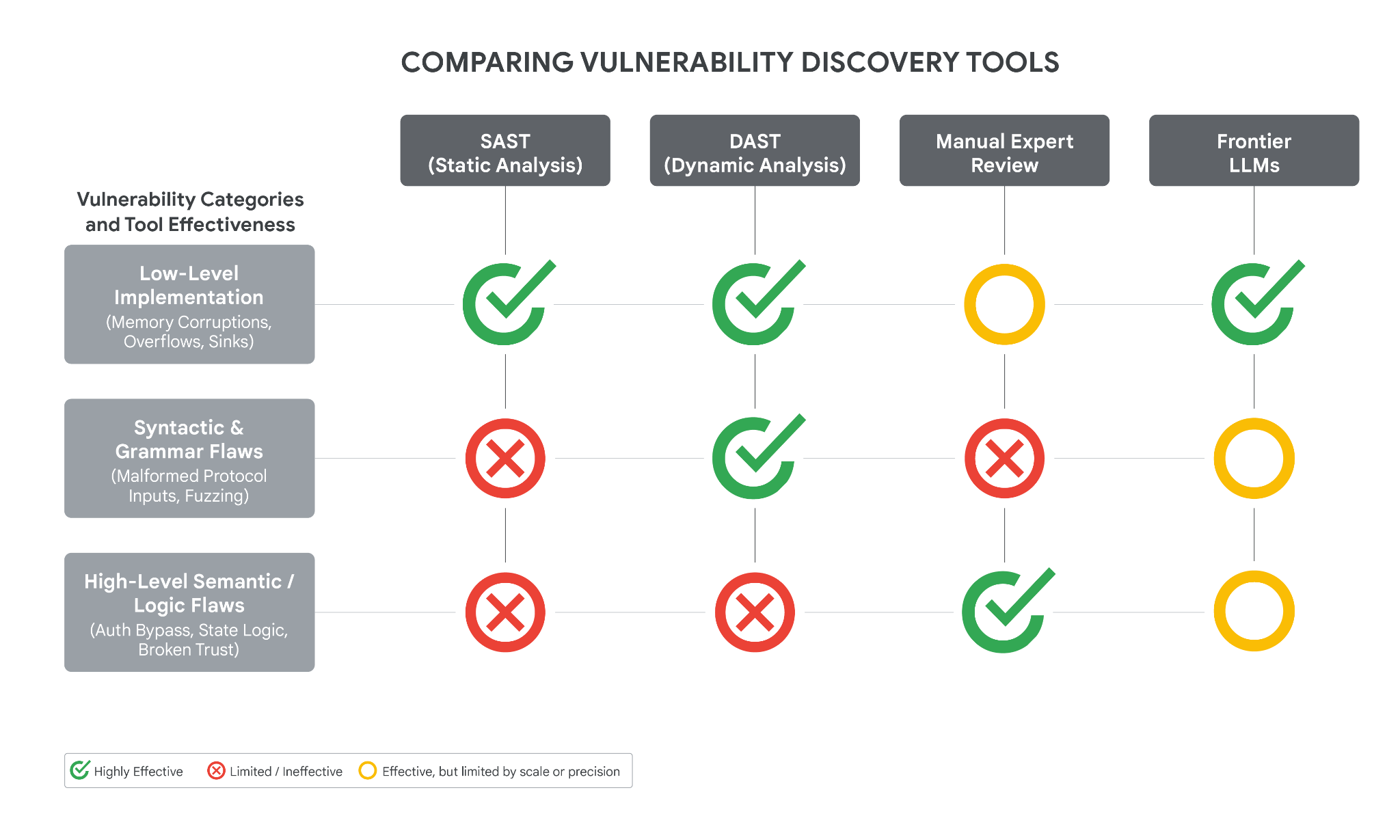

Google研究人员在用于实施攻击的 Python 利用脚本中发现多处疑似 AI 参与生成的线索,其中包括一个“幻觉出来的 CVSS 评分”,以及整体呈现出类似教材式的结构化排版风格,这些特征与大型语言模型常见的训练数据格式高度相似。 报告称,该漏洞本质上是平台在 2FA 设计时“将一项信任假设硬编码”所导致的“高层语义逻辑缺陷”,为攻击者提供了可被自动化工具放大的切入点。

这起事件发生之际,业界正围绕专注网络安全场景的 AI 模型能力展开激烈争论,例如 Anthropic 推出的 Mythos 模型,以及近期一项在 AI 协助下发现的 Linux 内核漏洞,都引发了人们对 AI 在攻防两端作用的持续关注。 Google表示,这是其首次在实际攻击中发现 AI 直接参与漏洞利用过程的明确证据,不过研究团队同时指出,目前“并不认为此次攻击中使用了 Google 自家的 Gemini 模型”。

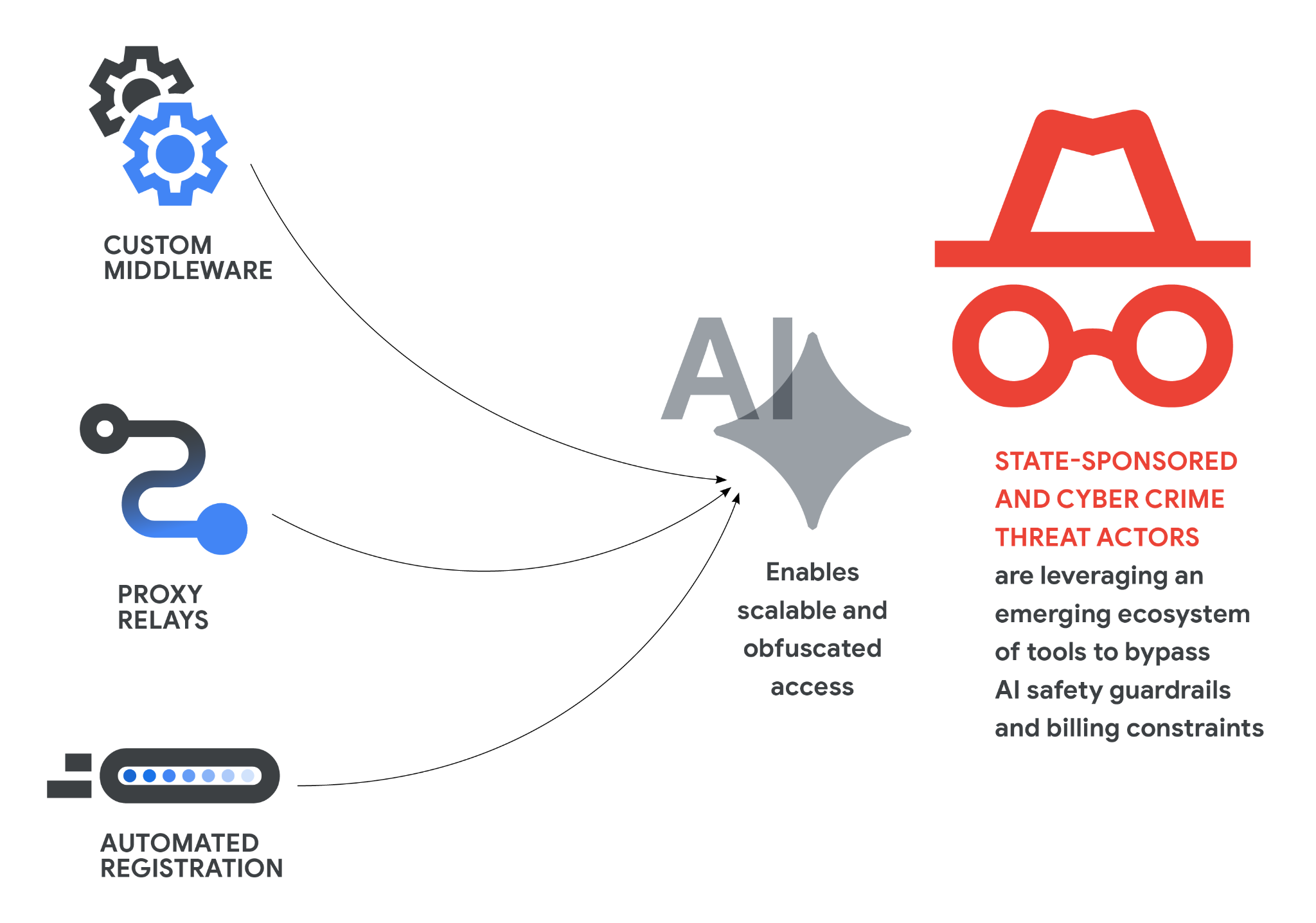

Google称,已经成功“干扰并阻断”这次特定的攻击活动,但同时警告称,黑客正在日益系统性地利用 AI 来发现并利用安全漏洞,从前期情报收集到漏洞挖掘、利用代码编写都在加速自动化。 报告还提醒,AI 系统本身及其生态也正在成为新的攻击面:攻击者开始更多瞄准为 AI 提供能力的集成组件,例如自主执行任务的外部工具接口以及第三方数据连接器,以此寻找新的入侵路径。

除了利用 AI 编写攻击代码,Google在报告中还点名了一类正在扩散的手法——“人格驱动越狱”。 攻击者会精心构造提示词,让模型“扮演”一名资深安全研究员或渗透测试专家,从而诱导其输出本应被安全策略拦截的内容,包括帮助定位系统中的潜在安全漏洞或生成利用思路等。 Google强调,这类攻击模式说明,AI 在网络安全领域的角色正从单纯的防御工具,迅速演变为攻防双方争夺的新“倍增器”,未来此类由 AI 深度参与的零日攻击可能不再是个例。